最近发现的 D-Link DIR-859 WiFi 路由器漏洞引起了网络安全专家的极大关注。这个漏洞被识别为

,黑客可以利用它来窃取用户密码并控制设备。

尽管 D-Link DIR-859 已经停止生产,但这个无法修补的问题持续对用户造成威胁。请继续阅读以了解更多信息以及您可以采取的措施来保护您的敏感数据!

为什么 D-Link DIR-859 路由器漏洞至关重要

这个于一月份发现的路径遍历漏洞,严重性得分为 9.8。漏洞存在于 “fatlady.php”

文件中,影响所有版本的路由器固件。这使攻击者不仅能查看会话数据,还可以提升权限,可能完全控制受影响的路由器的管理面板。

由于 D-Link DIR-859 是一款已到达生命周期末期的产品,制造商将不会发布任何修复此漏洞的补丁。因此,D-Link

用户更换为定期接收安全更新的新设备。

当前的攻击和安全影响

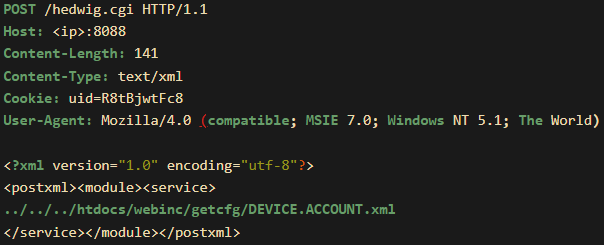

是一个威胁监控平台,已观察到利用此漏洞的主动攻击。攻击者通过向 ‘/hedwig.cgi’ 发送恶意POST请求来执行复杂的攻击,利用

CVE-2024-0769 获取路由器配置中的敏感文件,如 ‘getcfg’。

恶意POST请求(来源:GreyNoise)

主要目标似乎是 ‘DEVICE.ACCOUNT.xml’

文件,攻击者从中提取用户名、密码和用户组信息,显示出他们明确的意图要接管设备。GreyNoise表示:“目前尚不清楚这些信息的预期用途,但需要注意的是,这些设备将不会收到任何修补。”

潜在目标和防范措施

攻击不仅仅针对一个文件;像 ‘DHCPS6.BRIDGE-1.xml’ 文件以及其他像 ACL.xml.php 和 ROUTE.STATIC.xml.php的文件也面临风险。这些文件包含访问控制列表、NAT设置、防火墙配置等的关键配置。

为了保持安全防护,用户只能选择将 D-Link DIR-859 路由器更换为受支持的型号。此外,应该对可能利用类似漏洞的潜在威胁保持警惕。

Anas Hasan

2024年7月1日

4个月前

Anas Hassan 是一名科技迷和网络安全爱好者,拥有丰富的数字转型行业经验。当 Anas 不在博客上写作时,他会观看足球比赛。